Principais destaques

- Malware Keenadu foi encontrado embutido no firmware de tablets ainda na fábrica

- A ameaça permite controle remoto quase total do dispositivo infectado

- Aplicativos contaminados chegaram até a Google Play e somaram mais de 300 mil downloads

Uma descoberta recente da empresa de cibersegurança Kaspersky revelou um cenário preocupante para usuários de Android.

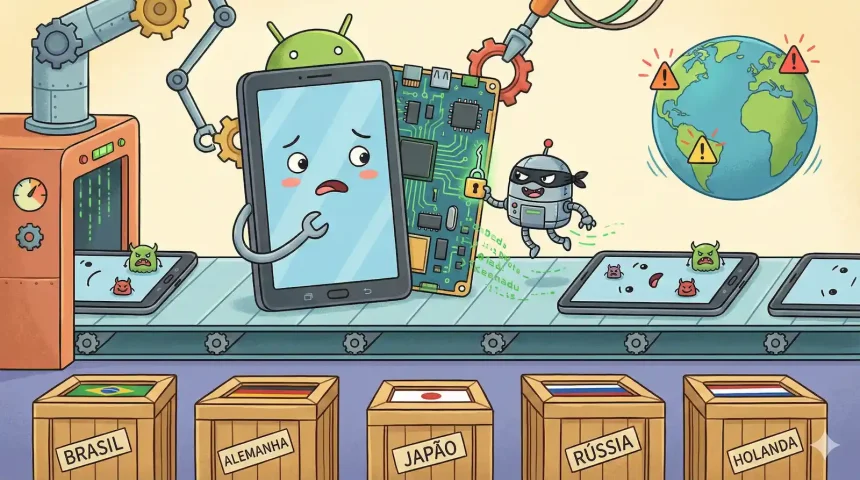

Pesquisadores identificaram um backdoor avançado chamado Keenadu já instalado no firmware de tablets e celulares durante o processo de fabricação. Ou seja, o problema começa antes mesmo de o aparelho chegar às mãos do consumidor.

O relatório foi divulgado em 16 de fevereiro de 2026 e expõe fragilidades graves na cadeia de suprimentos de hardware. Segundo os especialistas, o código malicioso foi inserido diretamente no sistema, comprometendo dispositivos desde a origem.

Infecção acontece ainda na fase de produção

De acordo com a análise técnica, o Keenadu foi integrado ao firmware do Android por meio de uma biblioteca comprometida ligada ao arquivo central do sistema. Na prática, o malware consegue se infiltrar no processo Zygote, que é responsável por iniciar todos os aplicativos no Android.

Isso significa que o código malicioso passa a operar dentro de qualquer app executado no aparelho, driblando as proteções tradicionais de segurança. Como está embutido na partição do sistema, ele não pode ser removido com ferramentas comuns.

A investigação aponta que imagens de firmware de diferentes fabricantes estavam contaminadas, incluindo dispositivos da Alldocube. Mesmo versões lançadas após alertas anteriores continuaram apresentando o problema. Todas as imagens analisadas possuíam assinatura digital válida, indicando que a contaminação ocorreu durante o desenvolvimento, e não por meio de uma atualização adulterada.

Malware também se espalhou por apps populares

Além da infecção no nível do firmware, o Keenadu também foi distribuído por outros canais. O código foi encontrado em aplicativos de sistema, como serviços de reconhecimento facial e launchers personalizados.

Outra via de disseminação incluiu versões adulteradas de aplicativos populares distribuídos em lojas alternativas e até na GetApps, da Xiaomi.

O caso mais alarmante envolveu aplicativos publicados na Google Play, que ultrapassaram 300 mil downloads antes de serem removidos. Esses apps, disfarçados de ferramentas para câmeras inteligentes, continham um serviço malicioso que ativava um módulo de fraude publicitária. Após notificação, o Google retirou os aplicativos da loja.

Controle remoto e roubo de dados sensíveis

Embora atualmente o foco principal do Keenadu seja fraude com anúncios, as capacidades do malware vão muito além disso. A Kaspersky identificou módulos capazes de interceptar buscas feitas no navegador, redirecionar usuários para páginas controladas por criminosos e simular cliques em publicidade.

O backdoor também demonstrou capacidade de monitorar textos digitados na barra de endereços do Google Chrome e capturar credenciais de contas em aplicativos como Telegram e Instagram.

A investigação ainda revelou conexões operacionais com outras botnets conhecidas no ecossistema Android, como Triada, BADBOX e Vo1d. Em alguns casos, infraestruturas foram compartilhadas, sugerindo colaboração entre grupos criminosos.

Até fevereiro de 2026, mais de 13.700 dispositivos já haviam sido identificados como infectados em países como Rússia, Japão, Alemanha, Brasil e Holanda.

A única forma de remoção é a reinstalação de um firmware limpo, já que o código malicioso permanece escondido na partição do sistema.

O caso reforça um alerta antigo, mas cada vez mais atual: a segurança digital começa muito antes do download de um aplicativo. Ela pode estar comprometida ainda na linha de montagem.

✨ Curtiu este conteúdo?

O GDiscovery está aqui todos os dias trazendo informações confiáveis e independentes sobre o universo Google - e isso só é possível com o apoio de pessoas como você. 🙌

Com apenas R$ 5 por mês, você ajuda a manter este trabalho no ar e leva informação de qualidade para ainda mais gente!